Was ist NIS-2 und welche Rolle spielt ein Mobile Device Management dabei?

+49 (7151) 369 00 – 385

Biographie

Seit über einem Jahrzehnt beschäftigt sich Matthias Ott mit dem Thema Geräteverwaltung bei Kunden unterschiedlichster Branchen. Als Bereichsleiter führt er erfahrene Experten aus dem Bereich Geräteverwaltung und -sicherheit, die Kunden unterstützen, ihre iOS, Android und macOS Endgeräte in die Unternehmensinfrastruktur und -prozesse zu integrieren.

Normaler Abstand nach oben

Normaler Abstand nach unten

[Dieser Beitrag wurde auf den neuesten Stand gebracht (Stand: März 2026) und berücksichtigt das Inkrafttreten des KRITIS-Dachgesetzes am 17. März 2026 sowie das Inkrafttreten des NIS-2-Umsetzungsgesetzes am 06. Dezember 2025]

Was ist das KRITIS-Dachgesetz?

Normaler Abstand nach oben

Normaler Abstand nach unten

Das KRITIS-Dachgesetz schafft erstmals einen einheitlichen rechtlichen Rahmen für die physische und organisatorische Sicherheit kritischer Infrastrukturen in Deutschland. Es ergänzt das bereits bestehende NIS2-Umsetzungsgesetz, das sich auf die Cyber-Sicherheit konzentriert, und setzt damit ein ganzheitliches Schutzkonzept um.

Wesentliche Neuerungen:

- Verpflichtende Risikoanalysen und Schutzmaßnahmen gegen physische Gefahren wie Sabotage, Terrorismus oder Naturkatastrophen.

- Regelmäßige Sicherheitsaudits alle drei Jahre, um die Einhaltung der Vorgaben nachzuweisen.

- Erweiterte Dokumentationspflichten für Betreiber, um die Umsetzung der Maßnahmen transparent zu gestalten.

- Zentrale Aufsicht durch das Bundesamt für Bevölkerungsschutz und Katastrophenhilfe (BBK) sowie das Bundesamt für Sicherheit in der Informationstechnik (BSI).

Was ist NIS-2?

Normaler Abstand nach oben

Normaler Abstand nach unten

NIS-2 steht für Network and Information Systems Directive 2 und ist eine überarbeitete Richtlinie der Europäischen Union, die darauf abzielt, die Cybersicherheitsstandards in den Mitgliedstaaten zu erhöhen und die Zusammenarbeit in Bezug auf Cyberbedrohungen zu stärken. Sie ersetzt die ursprüngliche NIS-Richtlinie von 2016, erweitert ihren Anwendungsbereich auf weitere Sektoren und führt dabei strengere Anforderungen für das Risikomanagement und die Berichterstattung von Sicherheitsvorfällen ein. Darüber hinaus fördert sie eine stärkere Harmonisierung der Sicherheitsanforderungen und Meldepflichten.

Die wichtigsten Änderungen und Erweiterungen im Überblick:

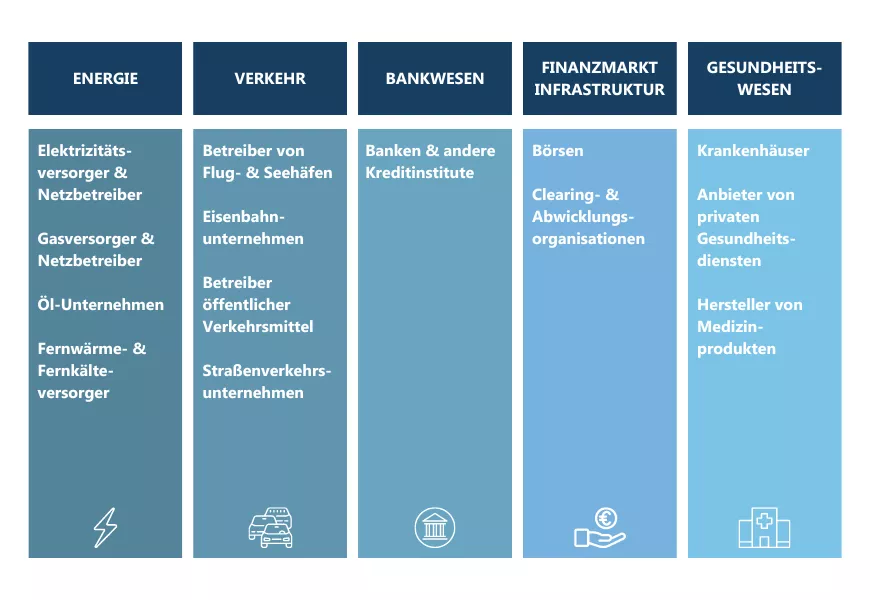

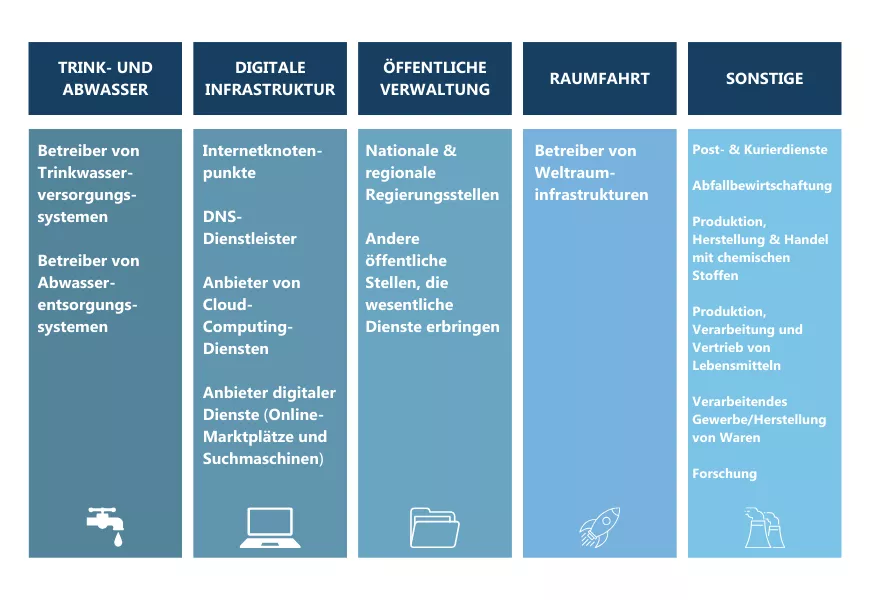

- Erweiterter Anwendungsbereich: NIS-2 gilt für mehr Sektoren, einschließlich Energie, Verkehr, Bankwesen, Finanzmarktinfrastrukturen, Gesundheitswesen, Trinkwasser, Abwasser, digitale Infrastruktur, öffentlicher Verwaltung und Raumfahrt.

- Strengere Sicherheitsanforderungen: Unternehmen müssen Maßnahmen ergreifen, um Risiken für die Sicherheit ihrer Netzwerke und Informationssysteme zu minimieren.

- Meldepflichten: Organisationen müssen schwerwiegende Sicherheitsvorfälle innerhalb von 24 Stunden melden und innerhalb von 72 Stunden detaillierte Berichte vorlegen.

- Kritische Einrichtungen: Erhöhung der Anforderungen für Betreiber kritischer Infrastrukturen und digitaler Dienste.

Für wen gilt die NIS-2-Richtlinie?

Normaler Abstand nach oben

Normaler Abstand nach unten

Die NIS-2-Richtlinie betrifft eine breite Palette von Unternehmen und Organisationen in verschiedenen Sektoren, die als kritisch für die Gesellschaft und Wirtschaft der EU angesehen werden. Hochrechnungen zufolge werden allein in Deutschland ca. 30.000 Institutionen und Unternehmen davon betroffen sein.

Die Richtlinie erweitert den Anwendungsbereich im Vergleich zur ursprünglichen NIS-Richtlinie erheblich. Hier sind die Hauptkategorien von Unternehmen, die von NIS-2 betroffen sind:

Normaler Abstand nach oben

Normaler Abstand nach unten

Unterschiede zwischen KRITIS-Dachgesetz und NIS2-Umsetzungsgesetz

Während das NIS2-Umsetzungsgesetz den Fokus auf die Cyber-Resilienz legt und den Kreis der regulierten Unternehmen auf rund 30.000 erweitert, konzentriert sich das KRITIS-Dachgesetz auf den physischen Schutz kritischer Infrastrukturen. Beide Gesetze ergänzen sich und schaffen gemeinsam ein umfassendes Sicherheitsnetz für die deutsche Wirtschaft.

Was bedeutet das für Betreiber kritischer Infrastrukturen?

Normaler Abstand nach oben

Normaler Abstand nach unten

Die neuen Anforderungen erfordern eine lückenlose Dokumentation der Sicherheitsmaßnahmen sowie eine enge Zusammenarbeit mit erfahrenen Partnern, die sowohl physische als auch digitale Sicherheitsanforderungen verstehen. Unternehmen müssen:

- Risikoanalysen durchführen und Schutzkonzepte entwickeln.

- Physische Schutzmaßnahmen wie Zutrittskontrollen, Überwachung und Zugangssicherung umsetzen.

- Regelmäßige Audits durchführen, um die Compliance nachzuweisen.

- Lieferketten absichern, da auch die Sicherheit von Partnern und Dienstleistern in den Fokus rückt.

Verpflichten das KRITIS-Dachgesetz und die NIS-2-Richtlinie zur Einführung eines MDM-Systems?

Normaler Abstand nach oben

Normaler Abstand nach unten

Obwohl das KRITIS-Dachgesetz und die NIS-2-Richtlinie keine explizite MDM-Pflicht vorsehen, wird die Sicherheit mobiler Endgeräte durch die neuen Anforderungen indirekt zum kritischen Erfolgsfaktor. Hier ist der Grund:

Mobile Endgeräte als Einfallstor für physische und digitale Angriffe

Mobile Geräte sind oft Schwachstellen in der IT-Sicherheitsstrategie. Sie können nicht nur für Cyberangriffe (z. B. Phishing, Malware) genutzt werden, sondern auch als physische Risikoquelle – etwa durch den Verlust oder Diebstahl von Geräten, die Zugang zu kritischen Systemen ermöglichen. Das KRITIS-Dachgesetz verlangt nun lückenlose Schutzkonzepte, die auch mobile Endgeräte einbeziehen.

Risikomanagement und Compliance-Nachweise

Risikoanalysen müssen alle Endgeräte berücksichtigen, die auf kritische Infrastrukturen zugreifen. Dokumentationspflichten erfordern eine zentrale Verwaltung und Protokollierung von Sicherheitsmaßnahmen – genau hier setzt MDM an. Regelmäßige Audits verlangen den Nachweis, dass Sicherheitsrichtlinien auf allen Geräten durchgesetzt werden.

Physische Schutzmaßnahmen für mobile Geräte

Das KRITIS-Dachgesetz betont den Schutz vor physischen Bedrohungen. MDM-Lösungen ermöglichen:

- Zutrittskontrollen durch Geräteauthentifizierung und Standortüberwachung.

- Fernlöschung bei Verlust oder Diebstahl, um den Zugriff auf sensible Daten zu verhindern.

- Verschlüsselung und Containerisierung von Unternehmensdaten auf mobilen Geräten.

Lieferkettenabsicherung und Partner-Compliance

Da das KRITIS-Dachgesetz auch die Sicherheit von Partnern und Dienstleistern in den Fokus stellt, müssen Unternehmen sicherstellen, dass auch externe Geräte (z. B. von Subunternehmern) den Sicherheitsstandards entsprechen. MDM-Systeme ermöglichen:

- Zugriffsbeschränkungen für externe Geräte.

- Compliance-Checks für Partner, die auf interne Systeme zugreifen.

Warum MDM jetzt unverzichtbar ist

Normaler Abstand nach oben

Normaler Abstand nach unten

Ein professionelles MDM-System wird durch das KRITIS-Dachgesetz und NIS-2 zu einem zentralen Baustein der Sicherheitsstrategie:

- Schutz der Endgeräte: Zentrale Durchsetzung von Sicherheitsrichtlinien (z. B. Passwortvorgaben, App-Whitelisting).

- Risikomanagement: Automatisierte Erkennung von Sicherheitslücken und Compliance-Verstößen.

- Überwachung und Berichtswesen: Echtzeit-Monitoring und detaillierte Berichte für Audits.

- Zugriffssteuerung: Sicherstellung, dass nur autorisierte Geräte auf kritische Systeme zugreifen.

Ohne MDM drohen:

- Compliance-Verstöße mit Bußgeldern von bis zu 2 % des weltweiten Vorjahresumsatzes (NIS-2).

- Sicherheitslücken, die sowohl physische als auch digitale Angriffe ermöglichen.

- Reputationsschäden durch Datenlecks oder Nicht-Einhaltung der neuen Vorgaben.

Wie audius Sie bei der Umsetzung unterstützt

Normaler Abstand nach oben

Normaler Abstand nach unten

audius bietet bedarfsgerechte Lösungen, um die Anforderungen des KRITIS-Dachgesetzes und des NIS2-Umsetzungsgesetzes zu erfüllen. Diese neuen Regelungen stellen hohe Anforderungen an Betreiber kritischer Infrastrukturen. Mit audius als Partner können Sie die Umsetzung effizient und sicher gestalten – von der Risikoanalyse bis zur Compliance-Dokumentation.

Kontaktieren Sie uns, um Ihre Infrastruktur zukunftssicher aufzustellen. Gemeinsam machen wir Ihre kritischen Infrastrukturen resilient und compliant.

FAQs

Normaler Abstand nach oben

Normaler Abstand nach unten

Das KRITIS-Dachgesetz schafft einen einheitlichen Rechtsrahmen für den Schutz kritischer Infrastrukturen und ergänzt das NIS-2-Umsetzungsgesetz. Im Fokus stehen verpflichtende Risikoanalysen, regelmäßige Sicherheitsaudits, erweiterte Dokumentationspflichten und eine zentrale Aufsicht durch BBK und BSI. Für Betreiber bedeutet das: Sicherheitsstrategien müssen ganzheitlich gedacht und physische wie digitale Risiken zusammen betrachtet werden. Das erhöht den Druck, Governance, Compliance und Nachweisbarkeit deutlich zu schärfen – insbesondere im Hinblick auf unternehmenskritische Prozesse und IT-Systeme.

Das KRITIS-Dachgesetz erhöht das Anforderungsniveau an IT- und Informationssicherheit, weil Sicherheitskonzepte sowohl die Vorgaben aus NIS-2 als auch aus dem KRITIS-Rahmen integrieren müssen. Gefordert sind ein ganzheitliches Risikomanagement über alle Systeme und Endgeräte, nachweisbare Schutzkonzepte, klare Prozesse und Zuständigkeiten sowie die Einbeziehung von Dienstleistern und Lieferketten. Regelmäßige Audits und Prüfungen durch Aufsichtsbehörden machen die strukturierte Dokumentation aller Maßnahmen unverzichtbar und rücken BSI-konforme Standards in den Mittelpunkt.

Im Kontext des KRITIS-Dachgesetzes und der Vorgaben vom BSI werden mobile Endgeräte zu einem kritischen Sicherheitsfaktor. MDM-Lösungen ermöglichen es, alle Geräte zentral zu verwalten, Sicherheitsrichtlinien konsequent auszurollen, Zugriffe zu kontrollieren und verlorene oder kompromittierte Geräte per Fernzugriff zu sperren oder zu löschen. Damit unterstützen sie Risikoanalysen, Compliance-Nachweise und Audits, weil sie Transparenz und Protokollierung sicherstellen. So wird MDM zum praxisnahen Schlüssel, um die Anforderungen an IT-Sicherheit und physischen Schutz in KRITIS-Umgebungen wirksam umzusetzen.[